Commenti dal Cile

Alla comunità che si interessa di sicurezza informatica focalizzata all’aiuto di chi combatte in tutto il mondo.

Prima di tutto, un grazie per tutti i vostri sforzi di costruire strumenti per la liberazione umana e sociale, questo è un feedback dal Cile scritto in seguito ad alcune vostre richieste, cosicché speriamo che vi piaccia. Molte delle parti che proponiamo non sono state prese di forma legale, cosicché non posso fornire nessuna prova su questo materiale perché questo significherebbe tracciare le persone che hanno aiutato a recuperare queste informazioni, mettendole a rischio di prigione e torture durante interrogatori. Se vuoi verificare quanto scritto in questo documento, leggi sui link forniti e chiedi a persone amiche in Cile.

Nota: anche se sappiamo che il vostro lavoro è focalizzato nel medio oriente, molti degli strumenti che avete creato ci hanno aiutato nelle cose basilari tipo la privacy. Noi non siamo nelle stesse condizioni o circostanze in cui sono alcunx compagnx nel medio oriente. Stiamo cercando di creare un nuovo mondo fuori dai valori del capitalismo e mediante la distruzione totale della gerarchia. Ci aspettiamo per questo un passo offensivo ovunque, e ci possono giudicare come vogliono per questo.

Il 14 agosto 2010 varie case okkupate vennero perquisite. 14 compagnx furono arrestatx per essere anarchici e squatter, però facendo fronte a condanne per associazione terrorista. La polizia stava investigando per più di quattro anni una serie di bombe a Santiago e dichiarò queste 14 persone responsabili delle esplosioni. Se dico “dichiararono” è perché varie delle prove erano false, alcunx testimoni furono pagatx, ma di questo ci accorgeremo solo nel 2012, quando i 14 compagnx vengono rilasciati senza nessuna condanna. L’incaricato di questa operazione è ora nel rango alto del governo, ma lo stato non si aspettava che tutte le “prove” cadessero quando si scopri la verità su di loro.

Questo era il contesto.

Alcune persone (potrebbero essere una, due, tre o infinite) decisero di controllare i fatti.

Riuscirono ad avere vari fascicoli dell’investigazione e una lista di più di 200 persone investigate. Questa lista fu pubblicata nella pagina web di Hommodolars nel maggio 2011.

http://www.hommodolars.org/web/spip.php?article4031

La lista include vari anarchicx, solidali con i popoli indigeni, media-attivisti come persone sospettate delle bombe. Tutte queste persone ebbero i loro telefoni sotto controllo durante anni, senza nessuna resistenza da parte delle compagnie telefoniche e tutti con un permesso del giudice. Nessun telefono fu intercettato illegalmente secondo la legge cilena, però l’intimità di queste persone sì fu violata senza riuscire a collegare nessunx di loro con le esplosioni.

I fascicolo dell’investigazione contenevano molte cose interessanti sulla condotta della polizia, però per voi, questo è quello che dovete sapere:

Prima parte dei fascicoli (fino al 2010):

-

C’erano fotografie da molto vicino di tutte le persone investigate. I fascicoli includono più di 200 persone.

-

Ci sono le trascrizioni di varie conversazioni telefoniche, incluse quelle della chat di hotmail messenger.

-

C’erano schermate prese dai conti su hotmail.com, che mostravano file ottenuti utilizzando Forsik Toolkit software; le parti finali di questi file dimostrano che erano file temporanei. Almeno una persona aveva queste schermate.

-

C’erano schermate prese grazie alle password hackerate degli account di gmail.com. Ad almeno quattro persone gli sono entrati nell’account gmail.

-

C’erano diverse analisi superficiali di servizi e pagine web: flickr.com, blogspot.com, entodaspartes.org, santiago.indymedia.org, valparaiso.indymedia.org, nodo50.org wordpress.com, indymedia.org, riseup.net. I dati includono la localizzazione fisica delle tag html usate, nomi relativi, e questo tipo di cose.

-

C’erano esempi di trascrizioni di chat criptate utilizzando OTR e di mail criptate utilizzando PGP. Non sono state crackate.

Siccome il caso non andava da nessuna parte, le investigazioni continuarono. Ci furono più di 400 persone nella seguente lista investigativa. Questo è quello che trovammo:

Attuale situazione dei fascicoli (2012):

Che cosa c’è dentro:

-

Almeno quattro chat di crypto.cat vengono intercettate e trascritte (Febbraio 2012)

-

Più di 20 account di gmail.com sono infiltrati. (2010-2012)

-

Vari account di facebook.com sono infiltrati, i dati sono trascritti (2010-2012)

-

Varie lamentele sulle criptazioni OTR e PGP in appunti interni. Chiedono l’aiuto dell’FBI per romperle, non ci sono più dettagli su questo.

-

Investigazioni approfondite di pagine web, incluso visite da parte della polizia ad alcune perone che collaborano a progetti di media alternativi. C’è una profonda analisi di riseup.net, dal software usato alla località, contatti e-mail, codice sorgente e gruppi che lo utilizzano.

Che cosa non c’è dentro:

-

Nessun riferimento a TOR, i2p o freenet;

-

Nessun riferimento di account crackati di riseup.net;

-

Nessun riferimento a come hanno avuto quel tipo di dati

Ma possiamo sempre chiedere ai diretti colpiti. La cosa più interessante per te è come hanno avuto accesso ai log delle chat criptate di crypto.cat. Quei log sono stati presi tra le 19:00 e le 23:00 in quattro giorni differenti. No sappiamo come le hanno avute, ma riduciamo le possibilità a due possibili scenari.

Il primo scenario è che un computer cileno è stato infettato da uno spyware, poiché sono stati requisiti (le perquisizioni sono continuate fino ad adesso, non solo alle persone connesse al caso bombas), ma non possiamo essere sicuri su questo.

Il secondo scenario è qualcosa che è successo ad un progetto solidale coi cileni chiamato Inventati nel 2005. La polizia cilena e italiana stanno lavorando insieme in alcuni casi, quindi questa è una possibilità, e sappiamo anche anche che questo servizio web è ospitato negli USA e che l’FBI sta attualmente aiutando la polizia cilena nell’investigazione sugli attivisti e sui progetti media online. Questo caso è documentato qui:

http://www.inventati.org/ai/crackdown/

Uno dei clients di questi chatlogs era un Ubuntu 11.10nessun riferimento sull’accettazione di alcuni certificati strani o notifiche. Il browser principale era Mozilla Firefox senza TOR. La chat trascritta fu riconosciuta e non aveva nessuna informazione importante, se non l’organizzazione di alcuni eventi benefit per il supporto di alcuni prigionieri politici. Questo computer era parte di solo una delle chats.

L’altra cosa interessante è che, anche se è molto conosciuto in circoli attivisti (più che il PGP, probabilmente allo stesso livello dell’OTR), non c’è nessun riferimento a TOR. Non sappiamo che cosa voglia dire questo, probabilmente è solo una tecnologia troppo recente per Cile, ma è da notare.

Ma non mi hanno chiesto di scrivere questo articolo solo per farvi conoscere che cosa non va con gmail, hotmail e facebook, che cosa non funziona con crypto.cat o perché il vostro lavoro è importante per chi lotta nel sud del mondo per la giustizia sociale. E’ vero, possiamo soffrire sconfitte, ma è molto demoralizzante vedere 30 sbirri entrare nella tua casa ed infamare la tua vita solo per le tue posizioni politiche e per la tua maniera di vivere…tutto trasmesso in televisione. Nessunx di loro fu infine connesso con le bombe, nessunx di noi è statx messo in connessione con le bombe, è tutta una scusa per fottere le nostre vite. Abbiamo bisogno che continuiate a lavorare su questi temi, e a insegnare alla gente ovunque. La nostra dittatura finì nel 1990, ma prima della dittatura, l’unico modo di sopravvivere e di resistere era di condividere le conoscenze e le pratiche, e dobbiamo continuare a farlo ai giorni nostri.

Grazie per i vostri sforzi e scusate per il mio inglese.

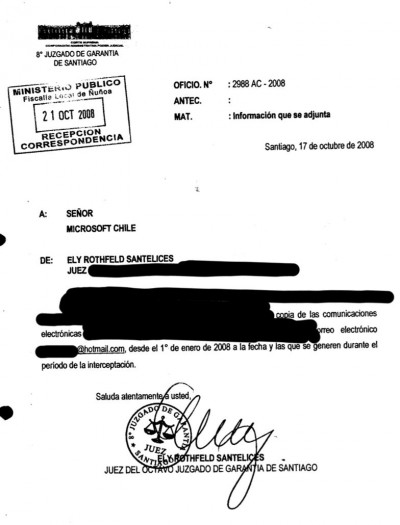

PS: ho allegato una richiesta ufficiale dal Cile alla Microsoft come una vecchia prova (non problematica per nessunx di noi).

Questo account sarà abbandonato dopo questa e-mail.

Desde: http://cryptome.org/2012/07/chile-comments.htm

31 julio 2012

Comentarios desde $hile

A la comunidad de seguridad informática enfocado en el apoyo a luchadores sociales en el mundo.

Primero, gracias para todo vuestro esfuerzo para crear herramientas para la liberación humana y social, esto es una respuesta desde $hile escrito como sugestión por algunxs de vosotrxs y esperemos que os guste. Varios partes de este material se consiguió de manera ilegal, de esto no voy a ofrecer ninguna prueba porque podrían seguir la pista de la gente que apoyaron para conseguir esta información, se afrontarían con condenas de cárcel y torturas en interrogatorios. Si quieres comprobar si esta declaración es la verdad, utiliza los links proporcionados y pregunta la gente de $hile.

Nota: Incluso que sabemos que vuestro trabajo está mas enfocado en el Éste medio, varias herramientas han hecho apoyando en mera cosa diaria como la privacidad. No nos afrontamos con las mismas condiciones como lxs compañerxs en el Éste medio. Intentamos crear un mundo nuevo fuera de los valores capitalistas y mediante del desarraigo total de la jerarquía. Asumimos para esto un paso ofensivo en todas partes y nos pueden juzgar por esto como quieren.

El 14 de Agosto 2010 varias kasas okupadas fueron registradas. 14 compañerxs fueron encarceladxs por ser anarquistas y okupas, pero afrontandose con cargos de asociación terrorista. La policía investigó durante más de 4 años una serie de bombazos en Santiago, y declaró estas 14 personas responsables para las explosiones. Si digo “declaró” es porque varias pruebas eran mentiras, algunxs testigos fueron pagadxs, de esto solamente nos enteramos en el 2012, cuando lxs 14 fueron liberadxs sin cargos. El encargado de ésta operación ahora es un personaje de alto rango en el gobierno, pero el estado no esperaba que todas las “pruebas” fallaran cuando se descubrió la verdad sobre ellas.

Asto era el contexto.

Algunas personas (pueden ser uno, dos, tres, podría ser infinito) decidieron comprobar los hechos. Consiguieron copias de varios libros de investigación y un listado de más de 200 personas investigadas. Éste listado fue publicado en la pagina web de Hommodolars en Mayo 2011.

http://www.hommodolars.org/web/spip.php?article4031

El listado incluye varixs anarquistas, solidarios con indígenas y media activistas como personas sospechosas para los bombazos. Toda ésta peña tuvo sus teléfonos pinchados durante años, sin ninguna resistencia por parte de la compaña de teléfonos, pero todos ellos con un orden judicial. Ninguno de los teléfonos fue pinchado de manera ilegal por la ley $hilena, pero la intimidad de éstas personas fue violada y a ningunx de ellxs les podían relacionar con las explosiones.

Los libros de investigación contenían muchas cosas interesantes sobre la conducta policial, pero para vosotrxs esto es lo que tenéis que saber:

Primera parte de libros (hasta el 2010):

– Había fotografías de muy cercano de todas las personas investigadas. El libro incluye más de 200 personas.

– hay transcripciones de varias conversaciones telefónicas, también hotmail messenger chats.

– Había fotos de pantalla en cuentas de hotmail.com de archivos conseguido utilizando Forsic Toolkit software, el trasfondo de los archivos descubiertos demuestra que eran archivos temporales. Al menos una persona tenia esto.

– Hubo fotos de pantalla cogidos de contraseñas hackeadas de correos de gmail.com, esto fue encontrado en 4 personas.

-Había varios análisis superficiales de servicios (y) de paginas (web): flickr.com, blogspot.com, entodaspartes.org, santiago.indymedia.org, valparaiso.indymedia.org, nodo50.org, wordpress.com, indymedia.org, riseup.net. Los datos incluyeron la localización física de html tags utilizadas, nombres relacionadas, y ese tipo de cosas.

– Hubo ejemplos de chats transcritos utilizando OTR, y mails utilizando PGP en ASCII. No estaban descifrados. Como el caso no llegó a ningún lado la investigación seguí para delante. Hay más de 400 personas en el listado de las investigaciones, esto es lo que fue descubierto.

Siguiente parte de libros (hasta 2012):

El contenido:

– Por lo menos 4 crypto.cat chats fueron transcritos y interceptados. (Feb.2012)

– Más de 20 gmail.com cuentas de correo accedidos (2010-2012)

– Varios facebook.com cuentas accedidos, pero la mayoría de los datos transcritos. (2010-2012)

– Varias quejas contra OTR y PGP en memorias internas. Pedieron ayudo del FBI para hachearles, pero no hay más datos sobre esto.

Investigación profunda de paginas web, incluso visitas a varias personas que trabajan en proyectos de medios alternativas. Hay un análisis fuerte para riseup.net… (software utilizado, local, contactos de email, source code y grupos que les utilicen.

Lo que no contiene:

– no mencionan tor, i2p o freenet.

– no mencionan cuentas hackeadas de riseup.net

– no mencionan como consiguieron los datos.

Pero podemos preguntar a lxs afectadxs. Aquí lo más interesante para vosotrxs es como ellos conseguiron el acceso a crypto.cat chatlogs. Estos chats fueron cogidos de 7 a 11 de la mañana en 4 diferentes días. No sabemos como los cogieron pero limitamos las posibilidades a dos escenarios.

El primero es que un ordenador chileno fue infectado con un spyware (espía),pero como fueron confiscados (los registros continúan hasta hoy día, pero aun sin relacionar a alguien al caso bombas), no podemos estar seguros sobre esto.

El segundo es uno que pasó a un amigable proyecto italiano que se llama Inventati en el 2005. La policía de Chile y Italia trabajaron juntas en este y otros casos, esto es una posibilidad, también sabemos que éste servicio web reside en EEUU y el FBI actualmente ayuda a $hile con investigaciones de activistas y proyectos mediáticos en Internet. Este caso esta documentado aquí

http://www.inventati.org/ai/crackdown/

Uno de los clientes de estos chatlogs fue ubuntu 11.10, no resulta aceptando un fantástico certificado o notificaciones. El principal browser fue mozilla firefox, sin utilizar tor. El Chat transcrito fue admitido y no contenía ninguna info importante, solamente sobre la organización de unas actividades para sacar fondos en apoyo a presxs politicxs. Este ordenador era parte de solamente uno de los chats.

La otra cosa importante es que aunque es muy popular en círculos de activistas (mas que pgp, probablemente lo mismo como el otr) TOR no fue mencionado para nada. No sabemos lo que significo esto, probablemente es una tecnología demasiada nueva para $hile, pero se nota.

Pero no me pediron escribir esto solamente para que sepáis que esta mal con gmail, hotmail y facebook, lo que falla con crypto.cat y porque vuestro trabajo es tan importante para lxs compañerxs del sur que luchan por la justicia social. Si, podemos enfrontarnos a derrotas, pero es muy desmoralizando ver 30 policías registrando tu casa exponiendo toda tu vida solamente por tus ideas políticas y estilo de vida…todo emitido por televisión. Nadie de ellxs fue relacionado con las bombas, nadie de nosotrxs es relacionado con las bombas, esto es solamente una excusa para jodernos nuestras vidas. Necesitamos que sigáis trabajando y educando la gente en todo el mundo. Nuestra dictadura terminó en el 1990, pero antes la única forma de sobrevivir como resistencia era compartir conocimientos y practicas, esto seguimos necesitando hoy día.

Gracias por vuestros esfuerzos, y perdonad mi Inglés.

Esta cuenta sera abandonada después de enviar el mail.